كيف تستخدم WPScan لأمان موقعك

كيفية استخدام WPScan للحفاظ على أمان موقعك. أكثر من 40% من المواقع على الإنترنت تعمل باستخدام WordPress، مما يجعل هذه المنصة الشهيرة لإدارة المحتوى هدفًا جذابًا للقراصنة. لذلك، إذا كنت تدير موقعًا على WordPress، فمن الضروري أن تضمن أمانه. وهذا الأمر لا يقتصر فقط على الجوانب التقنية، بل يشكل أيضًا مسؤولية أساسية من نواحٍ عديدة مثل سمعة العلامة التجارية، وحماية البيانات، واستمرارية الأعمال.

Table Of Content

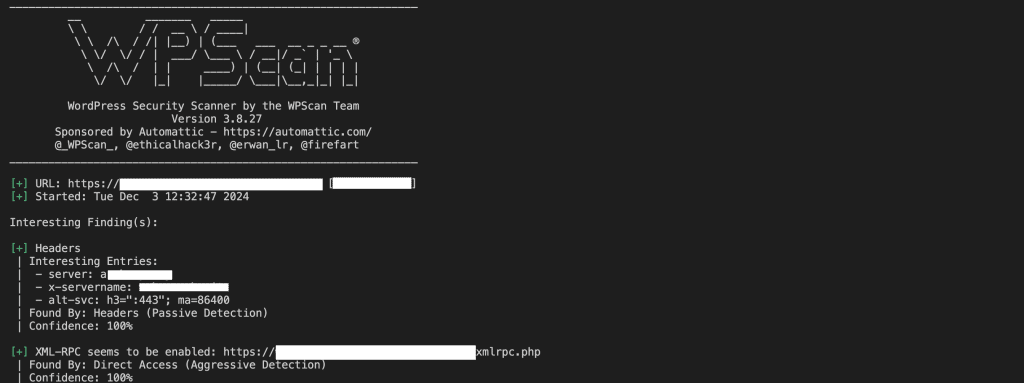

واحدة من الأدوات البارزة في نظام WordPress هي WPScan، وهو ماسح أمني مصمم خصيصًا لـ WordPress. تقدم هذه الأداة تراخيص مدفوعة ومجانية لتلبية احتياجات المستخدمين، وهي متوفرة أيضًا بشكل مُسبق في توزيعات Kali Linux. سواء كنت مسؤول موقع ذو خبرة أو مالك موقع يسعى لتحسين أمان موقعه، يمكن لـ WPScan مساعدتك في تحديد الثغرات قبل أن يتمكن المهاجمون من استغلالها.

ولكن قبل المضي قدمًا، هناك نقطة مهمة للغاية: الغرض من هذا المقال هو مساعدة الأفراد والمؤسسات على تعزيز أمان مواقعهم على WordPress من خلال الاستفادة الفعالة من أداة WPScan. على الرغم من أن هذه الأداة قوية للغاية في الكشف عن الثغرات، من الضروري التأكيد على أن أي استخدام غير مصرح به لـ WPScan، مثل فحص مواقع دون الحصول على إذن، يُعد غير أخلاقي وغير قانوني.

هدفي من مشاركة هذه المعلومات هو تمكين مديري المواقع والمطورين من تأمين مواقعهم بشكل استباقي، وحماية بياناتهم، وخلق بيئة رقمية أكثر أمانًا للجميع.

ما هو WPScan؟

WPScan هو أداة تُستخدم عبر سطر الأوامر تساعدك على تحديد الثغرات المحتملة في تثبيت WordPress الخاص بك. يمكن اعتباره بمثابة حارس أمني لموقعك، حيث يراقب الإضافات القديمة، وسوء التكوينات، وغيرها من المشكلات الشائعة.

ما يجعل WPScan فريدًا هو تركيزه الخاص على WordPress. يعتمد على قاعدة بيانات يتم صيانتها من قبل خبراء أمنيين، وتُحدث بانتظام لتتبع آلاف الثغرات المعروفة في نظام WordPress الأساسي، والإضافات، والقوالب.

ما الذي يمكن لـ WPScan القيام به؟

WPScan يمكن أن يساعدك في العديد من الأمور، منها الكشف عن إصدارات WordPress الأساسية التي عفا عليها الزمن، وتحديد الثغرات في الإضافات والقوالب، وتعداد المستخدمين (مثل اكتشاف أسماء المستخدمين)، واختبار كلمات المرور الضعيفة باستخدام هجوم القاموس، بالإضافة إلى العثور على الملفات الحساسة المكشوفة مثل النسخ الاحتياطية أو سجلات التصحيح.

لنلقِ نظرة الآن على الأوامر الأكثر شيوعًا التي يمكنك استخدامها.

كيفية فحص موقع WordPress الخاص بك باستخدام WPScan

الفحص الأساسي يقدم نظرة عامة على أمان موقع WordPress الخاص بك من خلال تحديد الثغرات الرئيسية أو الأخطاء في الإعدادات. يمكن لهذا النوع من الفحص الكشف عن إصدار WordPress الأساسي المستخدم في موقعك، وتحذيرك إذا كان قديمًا، مما يبرز المخاطر المحتملة مثل ثغرات SQL Injection أو هجمات Cross-Site Scripting (XSS) المرتبطة بالإصدارات القديمة.

قد يكشف الفحص أيضًا عن ملفات النسخ الاحتياطية المتاحة للعامة (مثل الملفات بامتداد .sql أو .zip) أو ملفات التصحيح مثل debug.log. هذه الملفات قد تحتوي على معلومات حساسة مثل بيانات اعتماد قاعدة البيانات أو مسارات الخادم، ما يشكل خطرًا على أمان الموقع.

بالإضافة إلى ذلك، يمكن للفحص أن يشير إلى غياب أو إعداد خاطئ لعناوين أمان HTTP الأساسية مثل Strict-Transport-Security (HSTS) أو Content-Security-Policy (CSP)، والتي تلعب دورًا حاسمًا في الحماية من هجمات تقليل مستوى الأمان وتنفيذ النصوص غير المصرح بها.

قد يتم كذلك الإشارة إلى الأدلة المفتوحة (Open Directories) التي تعرض بنية ملفات موقعك، مما قد يساعد في الكشف عن إضافات أو قوالب ضعيفة، خاصة إذا تم العثور عليها في بيانات عامة.

تُعطي نتائج هذا الفحص نقطة انطلاق لمعالجة الثغرات الأساسية في أمان الموقع.

لتنفيذ فحص أساسي على موقع WordPress الخاص بك، يمكنك استخدام الأمر التالي عبر سطر الأوامر:

wpscan --url http://yourwebsite.com

ما الذي ستراه في سطر الأوامر؟ عند تشغيل هذا الأمر، ستظهر النتائج على شاشة الطرفية لديك، وتتضمن قائمة بالثغرات أو الأخطاء المكتشفة خلال الفحص الأساسي، مما يساعدك في تحديد أولويات إصلاحها.

تعداد المستخدمين هو عملية تهدف إلى تحديد أسماء المستخدمين الموجودة على موقع WordPress الخاص بك. معرفة هذه الأسماء قد تساعد المهاجمين على استهداف حسابات معينة بهجمات القوة الغاشمة (Brute-Force Attacks).

لتنفيذ عملية تعداد المستخدمين، يمكنك استخدام الأمر التالي عبر سطر الأوامر:

wpscan --url http://yourwebsite.com --enumerate u

ستعرض النتيجة أسماء المستخدمين الموجودة على موقعك. إذا وجدت أسماء مستخدمين افتراضية مثل admin، فمن الأفضل استبدالها بأسماء فريدة وآمنة.

من الأفضل اتباع بعض الممارسات المتعلقة بأسماء المستخدمين لتحسين الأمان. تجنب استخدام الأسماء الافتراضية مثل admin أو user، وبدلاً من ذلك، اختر أسماء فريدة يصعب تخمينها. إذا كانت هناك أسماء مستخدمين ضعيفة، يمكنك تغييرها بإنشاء حساب جديد بامتيازات المسؤول، ثم نقل ملكية المحتوى أو المقالات إلى الحساب الجديد وحذف الحساب القديم.

يجب أيضًا التعامل بحذر مع أسماء المستخدمين المرتبطة بأدوار معينة، مثل editor أو manager، لأنها قد تكون أهدافًا سهلة. لتعزيز الأمان، يمكن استخدام إضافات تقيد محاولات تسجيل الدخول بعد عدة محاولات فاشلة. بالإضافة إلى ذلك، يُوصى بتفعيل المصادقة الثنائية (Two-Factor Authentication) التي تضيف طبقة أمان إضافية، مما يضمن بقاء الحساب محميًا حتى لو تم تخمين اسم المستخدم.

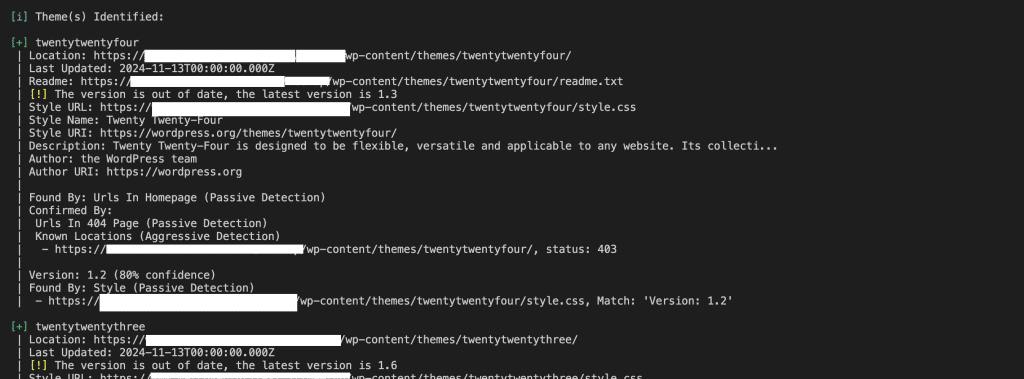

فحص الإضافات والقوالب. الإضافات والقوالب في WordPress قد تحتوي على مشكلات أمنية. باستخدام WPScan، يمكنك الحصول على قائمة بجميع الإضافات والقوالب المثبتة، بالإضافة إلى أي ثغرات مرتبطة بها.

لفحص الإضافات، يمكنك تشغيل الأمر التالي:

wpscan --url http://yourwebsite.com --enumerate pسيعرض هذا الأمر نتائج فحص الإضافات، بما في ذلك أي إصدارات قديمة أو ثغرات معروفة. وبالنسبة للقوالب، يمكنك تشغيل الأمر التالي:

wpscan --url http://yourwebsite.com --enumerate tوسيظهر لك نتائج مشابهة لنتائج فحص الإضافات. يجب عليك التحقق من الإصدارات القديمة أو الثغرات المكتشفة في النتائج، وتحديث هذه المكونات أو استبدالها فورًا لضمان أمان موقعك.

واحدة من أبرز المشكلات الأمنية هي Cross-Site Scripting (XSS). يحدث هذا عندما لا يتم التعامل بشكل آمن مع المدخلات في الإضافات أو القوالب، مما يسمح للمهاجمين بحقن سكريبتات ضارة. يمكن أن تؤدي هذه الثغرة إلى سرقة معلومات المستخدم أو السيطرة على جلسات المسؤول. موقع WordPress الذي يحتوي على ثغرة XSS قد يتعرض لسرقة ملفات تعريف الارتباط للجلسات، ما يمنح المهاجمين وصولاً غير مصرح به إلى حسابات المسؤول. يمكن أيضًا أن يتم حقن عمليات إعادة توجيه ضارة، أو خداع المستخدمين للوصول إلى مواقع تصيد، أو عرض محتوى مضلل يدفعهم لتقديم معلومات حساسة.

هناك أيضًا ثغرة SQL Injection، التي تحدث نتيجة كتابة الإضافات أو القوالب بطريقة غير آمنة. تسمح هذه الثغرة للمهاجمين بالتلاعب بالاستعلامات الموجهة لقاعدة البيانات، مما يؤدي إلى كشف بيانات حساسة أو الإضرار بموقعك. يمكن استغلال ثغرات SQL Injection للحصول على البيانات، تجاوز المصادقة، أو تعديل وحذف البيانات.

بعض الإضافات أو القوالب قد تحتوي على تعليمات برمجية ضارة—إما بشكل متعمد أو نتيجة سوء تأمين—وهي ما يُعرف بـ backdoors. بمجرد تثبيت باب خلفي، يمكن للمهاجمين الحصول على وصول دائم، تحميل ملفات غير مرغوب فيها، تقويض سلامة الموقع، وسرقة بيانات حساسة.

وأخيرًا، هناك ثغرات Remote Code Execution (RCE)، التي تتيح للمهاجمين تنفيذ تعليمات برمجية عشوائية على خادمك. هذه الثغرات قد تمنحهم تحكمًا كاملاً في موقعك أو خادمك. بمجرد حصول المهاجمين على الوصول إلى RCE، يمكنهم إنشاء مستخدمين إداريين، استخراج البيانات، شن هجمات إضافية، ورفع امتيازاتهم للحصول على سيطرة أكبر.

فحص هذه المكونات بانتظام وتحديثها هو أمر أساسي للحفاظ على أمان موقعك.

من أفضل الممارسات التي يجب اتباعها لضمان أمان موقع WordPress الخاص بك هي الحفاظ دائمًا على تحديث الإضافات والقوالب إلى أحدث الإصدارات. يجب أيضًا إزالة أي إضافات أو قوالب غير مستخدمة أو غير نشطة، حيث إنها قد تشكل خطرًا أمنيًا حتى وإن لم تكن قيد الاستخدام. من المهم التأكد من تنزيل الإضافات والقوالب من مصادر موثوقة وذات سمعة جيدة، ويفضل أن تكون لديها سجل حافل بالصيانة النشطة والتحديثات. بالإضافة إلى ذلك، يُنصح باستخدام إضافات أمان لمراقبة التغييرات التي تطرأ على ملفات الإضافات أو القوالب والكشف عن أي نشاط مشبوه. اتباع هذه الإرشادات يساعد في تعزيز أمان موقعك وتقليل المخاطر المحتملة.

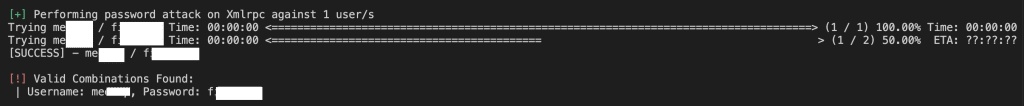

وآخر خطوة هي إختبار كلمات المرور يمكن لـ WPScan اختبار كلمات المرور الضعيفة من خلال محاولة تنفيذ هجوم القوة الغاشمة باستخدام قائمة كلمات مرور:

wpscan --url http://yourwebsite.com --passwords /path/to/passwords.txtوسيظهر هذا الأمر النتائج على سطر الأوامر لديك:

يُعد WPScan أداة قوية ومهمة لكل من يبحث عن تأمين موقع WordPress الخاص به من الثغرات الأمنية المحتملة. من خلال استخدام WPScan، يمكنك الكشف عن ثغرات في الإضافات والقوالب، اختبار كلمات المرور، وتعزيز أمان موقعك بشكل عام. اتباع أفضل الممارسات الأمنية مثل تحديث المكونات باستمرار، وإزالة الإضافات والقوالب غير المستخدمة، واستخدام كلمات مرور قوية يساهم في حماية موقعك من الهجمات الإلكترونية.

لكن رحلتنا مع WPScan لم تنتهِ هنا. ما تم مناقشته في هذا المقال يمثل فقط البداية، حيث سنواصل في مقال آخر استكشاف المزيد من ميزات WPScan المتقدمة، بما في ذلك تحليل تقارير الفحص بعمق، واستراتيجيات تصحيح الثغرات الأمنية المكتشفة، واستخدام WPScan في بيئات أكثر تعقيدًا. تابعنا للتعرف على كيفية تحسين أمان موقعك بشكل شامل.